从IT从业者视角看网络安全软件开发 演进、挑战与未来变革

作为一名IT从业者,观察网络安全行业的变革如同站在科技浪潮的前沿。网络安全软件开发已从传统的防御工具演变为智能、自动化和云原生的综合体系。这一变革不仅是技术上的跃迁,更是思维模式与行业生态的重塑。

1. 技术驱动的演进:从被动防御到主动免疫

早期的网络安全软件多基于特征码匹配和规则库,属于典型的“事后补救”模式。随着攻击手段的复杂化,尤其是高级持续性威胁(APT)和零日漏洞的频繁出现,安全开发开始向主动防御转变。行为分析、异常检测和威胁情报共享成为新核心。例如,端点检测与响应(EDR)和扩展检测与响应(XDR)平台通过实时监控与自动化响应,大幅提升了威胁应对效率。

2. 开发范式的变革:DevSecOps与左移安全

在敏捷开发和云原生架构普及的背景下,安全软件开发正深度融入DevOps流程,形成DevSecOps范式。安全左移(Shift-Left)理念强调在软件开发生命周期(SDLC)的早期阶段嵌入安全检测,如静态应用程序安全测试(SAST)和软件组成分析(SCA)工具的使用。这不仅能降低漏洞修复成本,也推动了安全团队与开发团队的协作文化。IT从业者需适应这一变化,将安全视为代码的一部分,而非附加组件。

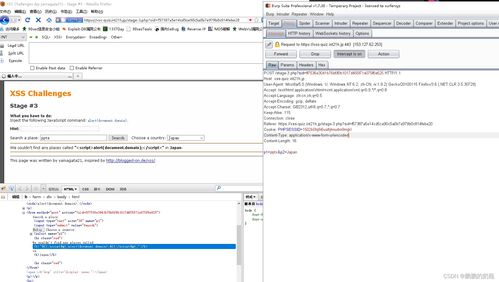

3. 人工智能与自动化的双刃剑

AI和机器学习在网络安全软件开发中扮演着日益重要的角色。从恶意软件分类到网络流量异常识别,AI提升了威胁检测的准确性和速度。这也带来了新挑战:攻击者同样利用AI发起更隐蔽的攻击,而算法偏见或数据污染可能导致误报。安全软件需在自动化响应与人工监督之间寻求平衡,并加强对抗性机器学习的研究。

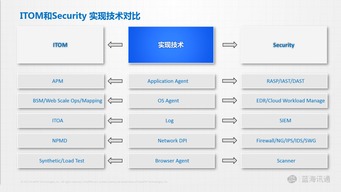

4. 云原生安全与零信任架构的兴起

随着企业上云加速,网络安全软件正在向云原生转型。容器安全、微服务API保护和云工作负载防护平台(CWPP)成为开发热点。零信任架构(Zero Trust)的普及推动了身份与访问管理(IAM)和软件定义边界(SDP)等工具的迭代。安全软件不再依赖网络边界,而是基于“永不信任,持续验证”的原则,实现动态访问控制。

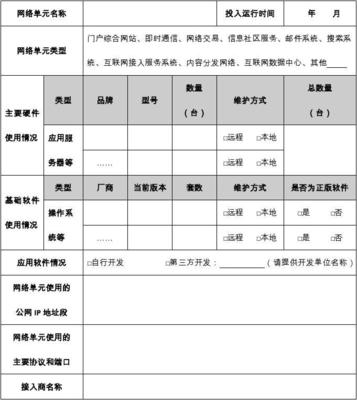

5. 行业生态与合规性驱动

全球数据保护法规(如GDPR、中国《网络安全法》)的完善,使得合规性成为安全软件开发的重要考量。隐私增强技术(PET)和加密工具的集成需求激增,推动软件向“隐私设计”演进。开源安全工具的繁荣(如OSS-Fuzz、ClamAV)降低了创新门槛,但供应链安全风险也随之凸显。Log4j漏洞事件警示我们,安全开发必须关注第三方组件的风险管理。

未来展望:融合、协同与人性化

网络安全软件的未来将更加强调跨平台融合与生态协同。安全编排、自动化和响应(SOAR)平台将连接各类工具,形成一体化防御体系。随着物联网和边缘计算的扩展,轻量化、低延迟的安全解决方案将成为新战场。对IT从业者而言,持续学习是关键——不仅要掌握技术,还需理解业务逻辑和攻击者心理,因为安全的核心是保护人与数据。

变革之路从未停歇,唯有拥抱创新,方能在数字时代筑起坚实防线。

如若转载,请注明出处:http://www.xianshangchongwu.com/product/69.html

更新时间:2026-06-03 05:15:30